欺诈|数美全栈防御体系,怎么样为企业提供行之有效的反欺诈解决方案

_原题为 数美全栈防御体系 , 怎么样为企业提供行之有效的反欺诈解决方案

从2014年正式提出互联网+的概念到现在落地实施 , 短短时间内互联网已渗透到人们衣食住行等日常生活的方方面面 , 这给正常的互联网用户带来了现代生活的方便快捷 , 但同时也为互联网上的欺诈和作弊行为留下“大量”繁衍的空间 。

从产品生命周期的角度来看 , 一款互联网产品从渠道推广到用户注册、登录再到用户业务活动 , 每一个环节都可能成为互联网灰产实施欺诈和作弊行为以谋求非法利益的“舞台” 。 有数据显示 , 过千万流量推广预算中的60%都会被不良渠道商和羊毛党等互联网灰产收入囊中 。

互联网欺诈形成完整产业链

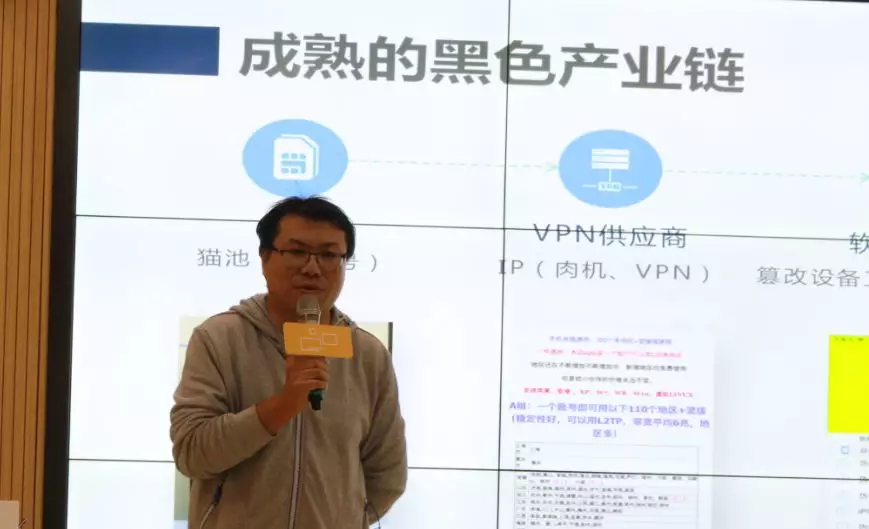

数美科技联合创始人&CTO梁堃曾在受邀参加DataFun Talk活动演讲中提到:互联网上最猖獗的两类灰色产业 , 一是通过参与平台上的各种奖励性质的业务活动来直接获得利益 , 也称薅羊毛;二是导流广告 。 无论互联网灰产想要通过薅羊毛还是导流广告来获取可观的利益都需要进行“批量操作” 。 实现批量操作需要满足的三大条件都已经发展出了大批的“供应商”:

大量手机号——卡商;

散布在全国的IP——VPN提供商;

篡改、批量控制等软件——软件提供商 。

【欺诈|数美全栈防御体系,怎么样为企业提供行之有效的反欺诈解决方案】灰产已然形成了专业分工的商业化“作案”流程 。 有数据显示 , 中国参与互联网灰产人数已经达到数十万 , 产业规模占GDP比例高达0.63% , 超过4千亿元 。

文章图片

注:数美科技联合创始人&CTO梁堃受邀出席“DataFun Talk”之算法架构系列活动——AI在反欺诈中的应用实践 , 并做了《人工智能在反欺诈中的实践——构建立体防御体系》主题演讲 。

反欺诈面临的挑战及对应的解决方案

面对技能越发专业、规模逐渐庞大、流程趋近自动化的互联网灰产 , 企业即使具备一定技术实力 , 甚至不惜投入大量的人力、财力于反欺诈的研发上 , 但在对抗互联网灰产方面依旧存在悬殊的差距 。 数美科技联合创始人&CTO梁堃解释道:“由于一般情况下企业之间对抗互联网灰产所得数据不互享 , 造成企业缺乏全局的风险数据支撑 。 此情况为灰产违规获利活动留下可操作空间 。 例如卡商利用这个漏洞简单地进行手机号目录结构分类 , 并将同一个手机号应用于不同的企业 , 就可以获利 。 而在不同企业平台上进行过欺诈行为的手机号惯犯对于刚面对该手机号的企业来说 , 却是完全陌生的 。 ”

而在解决网络欺诈问题时 , 内容反欺诈和行为反欺诈最为经典:

互联网反欺诈经典问题一:内容反欺诈

互联网平台上最大的问题是以头像、昵称、私信、评论等为载体场景多变的导流广告内容 , 其中不乏涉及色情、赌博等违法行业的广告 。 在解决内容层面的欺诈作弊行为时 , 数美科技专业的反欺诈团队运用了深度学习算法、经典机器学习算法等多种技术手段 , 解决内容反欺诈中面临的语义分析、变体及干扰 。

单一模型或算法无法识别所有垃圾内容 , 数美科技在内容反欺诈方面运用的是深度学习算法lstm理解记忆相对较长的语境 , 同时结合经典机器学习算法SVM去捕获当前段落内容中存在的垃圾短语 , 共同拦截垃圾内容 。

内容反欺诈的难点之一是当互联网灰产发现其垃圾内容被拦截后 , 会以变体内容的形式传播以达道绕过反欺诈策略的目的 。 数美科技采用的Char&WordEmbedding则靠相似度去识别这种变体 , 同时对于在变体中加入的干扰手段则采用CRF序列标注先将干扰手段剔除 , 再对文本内容进行切词等处理方式识别垃圾内容 。

在用机器学习解决反欺诈问题时 , 深度神经网络、GBDT、SVM及随机森林等机器学习算法都可归结为统计学习 , 对其解决的问题有“分布统计相对稳定”的假设 。 而作弊时的行为是被刻意改变的 , 在统计学上分布情况是不够稳定的 , 对此 , 数美科技运用非监督的异常检测(Anomalydetection)算法 , 从统计学习稳定性的维度去识别这些异常点 。 该方法同样适用于语音和视频 。

互联网反欺诈经典问题二:行为反欺诈

互联网行为反欺诈中 , 渠道推广时的虚假注册、大量盗号以及互联网产品或平台在进行营销活动时薅羊毛行为由来已久 , 针对传统的反欺诈策略互联网灰产技术也在不断实现突破 。 例如:渠道推广时的留存率验证、手机验证码等都通过“与时俱进”的技术提升而绕过传统的反欺诈策略 。 但行为欺诈存在“资源有限性”的核心问题 。 比如需要大量设备 。

数美科技全栈防御体系根据虚拟机存在的漏洞 , 在虚拟机架构和CPU架构不一致时 , 通过检测CPU架构的方法来识别虚拟机 。 而针对Hook模式的设备篡改手段 , 可通过扫描地址空间的特征来识别;针对刷机的篡改手段 , 则通过统计手机型号下硬件信息组合出现的小概率事件来识别 。

推荐阅读

- 领域|数美科技荣获中国FinTech“最具技术力企业”奖,共探大数据怎么样助力新风控

- 打击欺诈骗保!黑龙江哈尔滨医保累计追回医保资金1.2亿元

- the|美选举安全官员表示未发现邮寄选票的欺诈证据

- 疫情|民调显示:疫情期间半数美国人存钱超过以往水平

- 推广|数美科技:每年4千多亿网络欺诈损失,怎么样做好反欺诈全靠这个能力

- 零售|数美科技全栈防御体系,将怎么样打造新零售风控服务最高标准

- 欺诈|直播乱象丛生,数美科技怎么样智能反欺诈

- 欺诈|数美科技:怎么样利用大数据建立反欺诈体系(上海站沙龙成功举办)

- 科技|数美科技斩获“最具创新型金融科技公司”,智能风控在金融行业怎么样应用

- 刘拴林|数美科技总裁刘拴林论道iTechClub,技术怎么样迎接智能时代