жөӢиҜ•жҲ–иҖ…ејҖеҸ‘и°ғиҜ•зҡ„иҝҮзЁӢдёӯпјҢз»ҸеёёдјҡиҝӣиЎҢжҠ“еҢ…еҲҶжһҗпјҢ并且装дёҠжҠ“еҢ…е·Ҙе…·зҡ„иҜҒд№Ұе°ұиғҪжҠ“еҸ– HTTPS зҡ„ж•°жҚ®еҢ…并жҳҫзӨә гҖӮз”ұжӯӨе°ұдә§з”ҹдәҶдёҖдёӘз–‘й—®пјҢдёәд»Җд№ҲжҠ“еҢ…е·Ҙе…·иЈ…дёҠиҜҒд№ҰеҗҺе°ұиғҪжҠ“еҲ° HTTPS зҡ„еҢ…并жҳҫзӨәе‘ўпјҹдёҚжҳҜиҜҙ HTTPS жҳҜеҠ еҜҶдј иҫ“зҡ„еҗ—пјҹ

д»ҠеӨ©иҝҷзҜҮж–Үз« е°ұжқҘжҺўз©¶дёӢдёҠйқўиҝҷдёӘй—®йўҳпјҢиҰҒи§ЈйҮҠжё…жҘҡиҝҷдёӘй—®йўҳпјҢжҲ‘дјҡйҖҡиҝҮи§Јзӯ”д»ҘдёӢдёӨдёӘй—®йўҳжқҘи®Іиҝ°пјҡ

- HTTPS еҲ°еә•жҳҜд»Җд№Ҳпјҹ

- жҠ“еҢ…е·Ҙе…·жҠ“еҢ…зҡ„еҺҹзҗҶпјҹ

- ж— зҠ¶жҖҒпјҲеҸҜд»ҘйҖҡиҝҮ Cookie жҲ– Session и§ЈеҶіпјүпјӣ

- жҳҺж–Үдј иҫ“пјӣ

- дёҚе®үе…Ёпјӣ

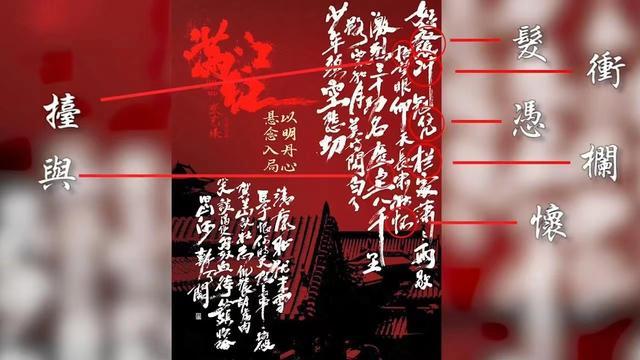

ж–Үз« жҸ’еӣҫ

HTTPдёҺHTTPS

жүҖд»ҘиҰҒзҗҶи§Ј HTTPS е°ұеҸӘйңҖеңЁ HTTP зҡ„еҹәзЎҖдёҠзҗҶи§Ј SSL/TLS пјҲTLS жҳҜ SSL зҡ„еҗҺз»ӯзүҲжң¬пјҢзҺ°еңЁдёҖиҲ¬дҪҝз”Ё TLSпјүпјҢдёӢйқўе°ұжқҘдәҶи§ЈдёӢ TLS жҳҜд»Җд№Ҳ гҖӮ

TLS

?TLS з”ұи®°еҪ•еҚҸи®®гҖҒжҸЎжүӢеҚҸи®®гҖҒиӯҰжҠҘеҚҸи®®гҖҒеҸҳжӣҙеҜҶз Ғ规иҢғеҚҸи®®гҖҒжү©еұ•еҚҸи®®зӯүеҮ дёӘеӯҗеҚҸи®®з»„жҲҗпјҢз»јеҗҲдҪҝз”ЁдәҶеҜ№з§°еҠ еҜҶгҖҒйқһеҜ№з§°еҠ еҜҶгҖҒиә«д»Ҫи®ӨиҜҒзӯүи®ёеӨҡеҜҶз ҒеӯҰеүҚжІҝжҠҖжңҜ гҖӮ

гҖҢдј иҫ“еұӮе®үе…ЁжҖ§еҚҸи®®гҖҚпјҲиӢұиҜӯпјҡгҖҢTгҖҚransport гҖҢLгҖҚayer гҖҢSгҖҚecurityпјҢзј©еҶҷпјҡгҖҢTLSгҖҚпјүеҸҠе…¶еүҚиә«гҖҢе®үе…ЁеҘ—жҺҘеұӮгҖҚпјҲиӢұиҜӯпјҡгҖҢSгҖҚecure гҖҢSгҖҚockets гҖҢLгҖҚayerпјҢзј©еҶҷпјҡгҖҢSSLгҖҚпјүжҳҜдёҖз§ҚгҖҢе®үе…ЁеҚҸи®®гҖҚпјҢзӣ®зҡ„жҳҜдёәдә’иҒ”зҪ‘йҖҡдҝЎжҸҗдҫӣе®үе…ЁеҸҠгҖҢж•°жҚ®е®Ңж•ҙжҖ§гҖҚдҝқйҡң гҖӮ

?

- гҖҢи®°еҪ•еҚҸи®®гҖҚ 规е®ҡ TLS 收еҸ‘ж•°жҚ®зҡ„еҹәжң¬еҚ•дҪҚдёәпјҡи®°еҪ• гҖӮзұ»дјј TCP йҮҢзҡ„ segmentпјҢжүҖжңүе…¶е®ғеӯҗеҚҸи®®йғҪйңҖиҰҒйҖҡиҝҮи®°еҪ•еҚҸи®®еҸ‘еҮә гҖӮ

- гҖҢиӯҰжҠҘеҚҸи®®гҖҚ зҡ„иҒҢиҙЈжҳҜеҗ‘еҜ№ж–№еҸ‘еҮәиӯҰжҠҘдҝЎжҒҜпјҢзұ»дјјдәҺ HTTP йҮҢзҡ„зҠ¶жҖҒз Ғ гҖӮ

- гҖҢжҸЎжүӢеҚҸи®®гҖҚ жҳҜ TLS йҮҢжңҖеӨҚжқӮзҡ„еӯҗеҚҸи®®пјҢжөҸи§ҲеҷЁе’ҢжңҚеҠЎеҷЁеңЁжҸЎжүӢиҝҮзЁӢдёӯдјҡеҚҸе•Ҷ TLS зүҲжң¬еҸ·гҖҒйҡҸжңәж•°гҖҒеҜҶз ҒеҘ—件зӯүдҝЎжҒҜпјҢ然еҗҺдәӨжҚўиҜҒд№Ұе’ҢеҜҶй’ҘеҸӮж•°пјҢжңҖз»ҲеҸҢж–№еҚҸе•Ҷеҫ—еҲ°дјҡиҜқеҜҶй’ҘпјҢз”ЁдәҺеҗҺз»ӯзҡ„ж··еҗҲеҠ еҜҶзі»з»ҹ гҖӮ

- гҖҢеҸҳжӣҙеҜҶз Ғ规иҢғеҚҸи®®гҖҚ з”ЁдәҺе‘ҠзҹҘеҜ№ж–№пјҢеҗҺз»ӯзҡ„ж•°жҚ®йғҪе°ҶдҪҝз”ЁеҠ еҜҶдј иҫ“ гҖӮ

ж–Үз« жҸ’еӣҫ

TLSжҸЎжүӢиҝҮзЁӢ

жҸЎжүӢиҝҮзЁӢжҠ“еҢ…жҳҫзӨәпјҡ

ж–Үз« жҸ’еӣҫ

TLSжҠ“еҢ…

ж–Үз« жҸ’еӣҫ

TLSжүҖдј иҫ“зҡ„ж•°жҚ®

дәӨжҚўеҜҶй’Ҙзҡ„иҝҮзЁӢдёәпјҡ

- е®ўжҲ·з«ҜеҸ‘иө·дёҖдёӘиҜ·жұӮз»ҷжңҚеҠЎеҷЁпјӣ

- жңҚеҠЎеҷЁз”ҹжҲҗдёҖеҜ№йқһеҜ№з§°зҡ„е…¬й’ҘпјҲpubkeyпјүе’Ңз§Ғй’ҘпјҲprivatekeyпјүпјҢ然еҗҺжҠҠе…¬й’Ҙйҷ„еҠ еҲ°дёҖдёӘ CAж•°еӯ—иҜҒд№Ұ дёҠиҝ”еӣһз»ҷе®ўжҲ·з«Ҝпјӣ

- е®ўжҲ·з«Ҝж ЎйӘҢиҜҘиҜҒд№ҰжҳҜеҗҰеҗҲжі•пјҲйҖҡиҝҮжөҸи§ҲеҷЁеҶ…зҪ®зҡ„еҺӮе•Ҷж №иҜҒд№ҰзӯүжүӢж®өж ЎйӘҢпјүпјҢ然еҗҺд»ҺиҜҒд№ҰдёӯжҸҗеҸ–еҮәе…¬й’ҘпјҲpubkeyпјүпјӣ

- е®ўжҲ·з«Ҝз”ҹжҲҗдёҖдёӘйҡҸжңәж•°пјҲkeyпјүпјҢ然еҗҺдҪҝз”Ёе…¬й’ҘпјҲpubkeyпјүеҜ№иҝҷдёӘйҡҸжңәж•°иҝӣиЎҢеҠ еҜҶеҗҺеҸ‘йҖҒз»ҷжңҚеҠЎеҷЁпјӣ

- жңҚеҠЎеҷЁеҲ©з”Ёз§Ғй’ҘпјҲprivatekeyпјүеҜ№ж”¶еҲ°зҡ„йҡҸжңәж•°еҜҶж–ҮиҝӣиЎҢи§ЈеҜҶеҫ—еҲ° key ;

- еҗҺз»ӯе®ўжҲ·з«Ҝе’ҢжңҚеҠЎеҷЁдј иҫ“ж•°жҚ®дҪҝз”ЁиҜҘ key иҝӣиЎҢеҠ еҜҶеҗҺеҶҚдј иҫ“пјӣ

ж–Үз« жҸ’еӣҫ

HTTPжҠ“еҢ…иҝҮзЁӢ

- йҰ–е…ҲжҠ“еҢ…е·Ҙе…·дјҡжҸҗдҫӣеҮәд»ЈзҗҶжңҚеҠЎпјҢе®ўжҲ·з«ҜйңҖиҰҒиҝһжҺҘиҜҘд»ЈзҗҶпјӣ

- е®ўжҲ·з«ҜеҸ‘еҮә HTTP иҜ·жұӮж—¶пјҢдјҡз»ҸиҝҮжҠ“еҢ…е·Ҙе…·зҡ„д»ЈзҗҶпјҢжҠ“еҢ…е·Ҙе…·е°ҶиҜ·жұӮзҡ„еҺҹж–ҮиҝӣиЎҢеұ•зӨәпјӣ

- жҠ“еҢ…е·Ҙе…·дҪҝз”ЁиҜҘеҺҹж–Үе°ҶиҜ·жұӮеҸ‘йҖҒз»ҷжңҚеҠЎеҷЁпјӣ

- жңҚеҠЎеҷЁиҝ”еӣһз»“жһңз»ҷжҠ“еҢ…е·Ҙе…·пјҢжҠ“еҢ…е·Ҙе…·е°Ҷиҝ”еӣһз»“жһңиҝӣиЎҢеұ•зӨәпјӣ

- жҠ“еҢ…е·Ҙе…·е°ҶжңҚеҠЎеҷЁиҝ”еӣһзҡ„з»“жһңеҺҹж ·иҝ”еӣһз»ҷе®ўжҲ·з«Ҝпјӣ

еҶҚжқҘзңӢзңӢ HTTPS зҡ„жҠ“еҢ…

ж–Үз« жҸ’еӣҫ

HTTPSжҠ“еҢ…иҝҮзЁӢ

иҝҷдёӘж—¶еҖҷжҠ“еҢ…е·Ҙе…·еҜ№е®ўжҲ·з«ҜжқҘиҜҙзӣёеҪ“дәҺжңҚеҠЎеҷЁпјҢеҜ№жңҚеҠЎеҷЁжқҘиҜҙзӣёеҪ“дәҺе®ўжҲ·з«Ҝ гҖӮеңЁиҝҷдёӘдј иҫ“иҝҮзЁӢдёӯпјҢе®ўжҲ·з«Ҝдјҡд»Ҙдёәе®ғе°ұжҳҜзӣ®ж ҮжңҚеҠЎеҷЁпјҢжңҚеҠЎеҷЁд№ҹдјҡд»Ҙдёәе®ғе°ұжҳҜиҜ·жұӮеҸ‘иө·зҡ„е®ўжҲ·з«Ҝ гҖӮ

- е®ўжҲ·з«ҜиҝһжҺҘжҠ“еҢ…е·Ҙе…·жҸҗдҫӣзҡ„д»ЈзҗҶжңҚеҠЎпјӣ

- е®ўжҲ·з«ҜйңҖиҰҒе®үиЈ…жҠ“еҢ…е·Ҙе…·зҡ„ж №иҜҒд№Ұпјӣ

- е®ўжҲ·з«ҜеҸ‘еҮә HTTPS иҜ·жұӮпјҢжҠ“еҢ…е·Ҙе…·жЁЎжӢҹжңҚеҠЎеҷЁдёҺе®ўжҲ·з«ҜиҝӣиЎҢ TLS жҸЎжүӢдәӨжҚўеҜҶй’ҘзӯүжөҒзЁӢпјӣ

жҺЁиҚҗйҳ…иҜ»

- жңҖеҘҪз”Ёзҡ„PDFж–ҮжЎЈеӨ„зҗҶе·Ҙе…·пјҢдёҚжҺҘеҸ—еҸҚй©і

- йҳ»еЎһйҳҹеҲ—е®һзҺ°з”ҹдә§иҖ…ж¶Ҳиҙ№иҖ…д»ҘеҸҠеҗҢжӯҘе·Ҙе…·зұ»

- йҳҝйҮҢж•°жҚ®еә“ејҖеҸ‘规иҢғи§ЈйҮҠпјҡе…іиҒ”жҹҘиҜўпјҢдёәд»Җд№ҲиҰҒе»әи®®е°ҸиЎЁй©ұеҠЁеӨ§иЎЁпјҹ

- и¶…зә§жҺЁиҚҗжҺЁе№ҝе®қиҙқиў«е®Ўж ёдёӢзәҝ ж·ҳе®қжһҒйҖҹжҺЁдёәд»Җд№ҲиҰҒе®Ўж ё

- дёәд»Җд№Ҳж·ҳе®қзӯүзә§зӘҒ然дёӢйҷҚеҫҲеӨҡ ж·ҳе®қзӯүзә§дёӢйҷҚзҡ„еҺҹеӣ жҳҜд»Җд№Ҳ

- ж·ҳе®қеёёз”Ёзҡ„д»ҳиҙ№жҺЁе№ҝж–№ејҸ ж·ҳе®қд»ҳиҙ№жҺЁе№ҝе·Ҙе…·йғҪжңүе“Әдәӣ

- з”·дәәи„ёдёәд»Җд№ҲзӘҒ然еҸҳй»‘

- ж·ҳе®қзҪ‘еҚ–家дҪҝз”Ёд»Җд№Ҳе·Ҙе…·дёҺ买家дәӨжөҒ ж·ҳе®қе®ҳж–№иҗҘй”Җе·Ҙе…·жңүе“Әдәӣ

- жҲ‘жҳҜеҒҡеҘ¶иҢ¶зҡ„пјҢжҲ‘з”ЁжҳҜй”Ўе…°зәўиҢ¶пјҢжҷ¶иҠұеҘ¶зІҫT9[зәўиҢ¶]пјҢеҠ зҷҪжІҷзі–пјҢеҠ иҢ¶е‘ійҘ®ж–ҷжө“жөҶгҖӮдёәд»Җд№ҲеҒҡеҮәжқҘжҖӘжҖӘзҡ„[зәўиҢ¶]

- |з»ҷзҪ‘жҒӢеҜ№иұЎеҸ‘дәҶеј зҫҺз”Із…§пјҢдёәд»Җд№Ҳд»–жҠҠжҲ‘еҲ дәҶпјҹ