дј иҜҙдёӯзҡ„jwtпјҢжҲ‘们жқҘеҫҒжңҚдёҖдёӢ( дёү )

иҝҷйҮҢиҰҒжіЁж„ҸдәҶ гҖӮ жҲ‘们еңЁaddFilterBeforeиҝҷдёӘж–№жі•йҮҢ пјҢ зӣҙжҺҘnewдәҶдёҖдёӘиҮӘе®ҡд№үзҡ„filter гҖӮ з»ҸиҝҮжөӢиҜ• пјҢ еҰӮжһңдёҚиҝҷд№ҲеҒҡ пјҢ жҠҠиҮӘе®ҡд№үfilterдәӨз»ҷSpringеҺ»з®ЎзҗҶзҡ„иҜқ пјҢ жҲ‘们еңЁдёҠйқўй…ҚзҪ®зҡ„зҷҪеҗҚеҚ•дјҡеӨұж•Ҳ пјҢ иҝҷжҳҜжҳҜжҜ”иҫғеқ‘зҡ„ең°ж–№ гҖӮ

еҲ°жӯӨдёәжӯў пјҢ жҲ‘们еҜ№SpringSecurityзҡ„й…ҚзҪ®е°ұе®ҢжҲҗдәҶ гҖӮ жҺҘдёӢжқҘзңӢдёҖдёӢзңҹжӯЈзҡ„зҷ»еҪ•е’ҢйӘҢиҜҒж–№йқўзҡ„д»Јз Ғ гҖӮ

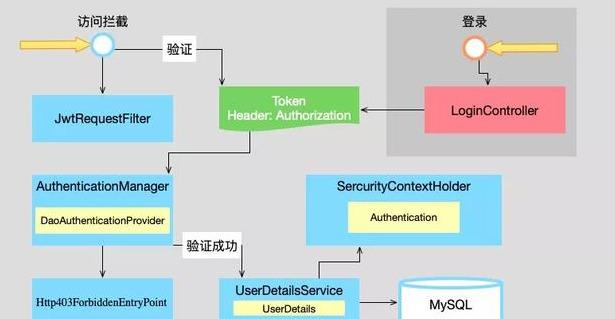

3. зҷ»еҪ•зҷ»еҪ•е°ұжҳҜдёҖдёӘз®ҖеҚ•зҡ„Controller гҖӮ жҲ‘иҝҷйҮҢдҪҝз”ЁAuthenticationManagerзҡ„authenticateж–№жі• пјҢ еҜ№з”ЁжҲ·зҡ„еҗҚеӯ—е’ҢеҜҶз ҒиҝӣиЎҢйӘҢиҜҒ гҖӮ йӘҢиҜҒйҖҡиҝҮд№ӢеҗҺ пјҢ дјҡи°ғз”Ёjwtзҡ„ж–№жі• пјҢ з”ҹжҲҗдёҖдёӘtokenиҝ”еӣһ гҖӮ

еҸҜд»ҘзңӢеҲ°зҷ»еҪ•зҡ„д»Јз ҒжҳҜйқһеёёз®ҖеҚ•зҡ„ гҖӮ

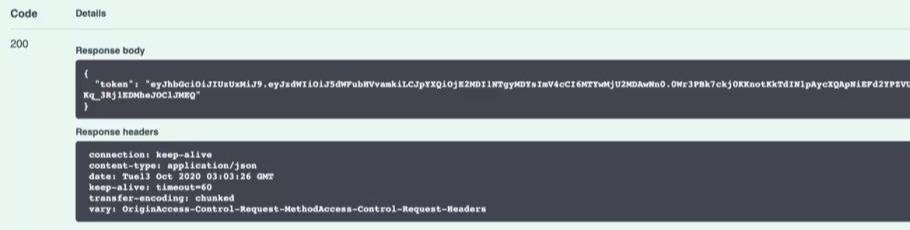

RestController@CrossOriginpublic class LoginController {@Autowiredprivate AuthenticationManager authenticationManager;@Autowiredprivate JwtTools jwtTools;@RequestMapping(value = "http://kandian.youth.cn/login", method = RequestMethod.POST)public ResponseEntity login(@RequestBody JwtRequest jwtRequest)throws Exception {Authentication authentication = authenticate(jwtRequest.getUsername(), jwtRequest.getPassword());User user = User.class.cast(authentication.getPrincipal());final String token = jwtTools.generateToken(new HashMap<>(), user.getUsername());return ResponseEntity.ok(new JwtResponse(token));}private Authentication authenticate(String username, String password) throws Exception {Objects.requireNonNull(username);Objects.requireNonNull(password);return authenticationManager.authenticate(new UsernamePasswordAuthenticationToken(username, password));}}дҪҝз”Ёswaggerи°ғз”Ёloginж–№жі• пјҢ еҪ“еҜҶз Ғиҫ“е…Ҙдёә123456зҡ„ж—¶еҖҷ пјҢ дјҡиҝ”еӣһжҲ‘们жғіиҰҒзҡ„tokenпјӣеҗҰеҲҷе°Ҷиҝ”еӣһ403зҠ¶жҖҒз Ғ гҖӮ

ж–Үз« жҸ’еӣҫ

ж–Үз« жҸ’еӣҫ

4. йӘҢиҜҒйӘҢиҜҒд»Јз Ғдё»иҰҒжҳҜж”ҫеңЁfilterдёӯ пјҢ жҲ‘们继жүҝзҡ„жҳҜOncePerRequestFilter пјҢ еҸҜд»ҘеңЁе®ғзҡ„doFilterInternalж–№жі•йҮҢд№ҰеҶҷйҖ»иҫ‘ гҖӮ

ж–Үз« жҸ’еӣҫ

ж–Үз« жҸ’еӣҫ

иҝҷйғЁеҲҶйҖ»иҫ‘ пјҢ е°ұжҳҜж №жҚ®дёҠйқўиҝҷеј еӣҫиҝӣиЎҢзј–з Ғзҡ„ гҖӮ еҸҜд»ҘзңӢеҲ°jwtеңЁе…¶дёӯ пјҢ еҸӘеҚ дәҶеҫҲе°‘дёҖйғЁеҲҶ гҖӮ

protected void doFilterInternal(HttpServletRequest request, HttpServletResponse response, FilterChain chain)throws ServletException, IOException {final String token = request.getHeader("Authorization");Claims claims = null;try {claims = getJwt().getClaims(token);} catch (Exception ex) {log.error("JWT Token error: {} , cause: {}", token, ex.getMessage());}if (claims == null) {chain.doFilter(request, response);return;}if (SecurityContextHolder.getContext().getAuthentication() == null) {boolean ok = getJwt().validateTokenExpiration(claims);if (ok) {UserDetails userDetails = getUserDetailsService().loadUserByUsername(claims.getSubject());UsernamePasswordAuthenticationToken authToken = new UsernamePasswordAuthenticationToken(userDetails,null,userDetails.getAuthorities());authToken.setDetails(new WebAuthenticationDetailsSource().buildDetails(request));SecurityContextHolder.getContext().setAuthentication(authToken);}}chain.doFilter(request, response);}йҖҡиҝҮиҝҷз§Қж–№жі• пјҢ е°ұеҸҜд»ҘжҠҠjwtе’Ңspringbootе®ҢзҫҺзҡ„йӣҶжҲҗиө·жқҘдәҶ гҖӮ еңЁиҝӣиЎҢswaggerй…ҚзҪ®зҡ„ж—¶еҖҷ пјҢ жҲ‘们еҸ‘зҺ°дәҶеҸҰеӨ–дёҖдёӘй—®йўҳпјҡйңҖиҰҒеңЁеӨҙдҝЎжҒҜдёӯиҫ“е…Ҙtoken гҖӮ иҝҷеҸҜеҰӮдҪ•жҳҜеҘҪ гҖӮ

жҺЁиҚҗйҳ…иҜ»

- Eyeware BeamдҪҝз”ЁiPhoneиҝҪиёӘзҺ©е®¶еңЁжёёжҲҸдёӯзҡ„зңјзқӣиҝҗеҠЁ

- з”°дјҹйҷўеЈ«пјҡжҲ‘зңјдёӯзҡ„еҢ»з–—жңәеҷЁдәә

- Mozillaе°Ҷй»ҳи®ӨзҰҒз”ЁFirefoxдёӯзҡ„йҖҖж јй”®д»ҘйҳІжӯўз”ЁжҲ·зј–иҫ‘ж•°жҚ®дёўеӨұ

- LG Stylo 7жёІжҹ“еӣҫжӣқе…үпјҡжІЎжңүйў„жғідёӯзҡ„йҮҚеӨ§еҚҮзә§

- е№іж·Ўж— еҘҮдёӯзҡ„жҡ—иҮӘеҚҮзә§пјҢ2020е№ҙдё»жқҝеёӮеңәе№ҙз»ҲзӣҳзӮ№

- жүӢжңәдёӯзҡ„вҖңе“ҲжӣјеҚЎйЎҝвҖқпјҢе°Ҹзұі11еҸҲжңү黑科жҠҖжӣқе…ү

- и°·жӯҢProject ZeroжҠ«йңІдәҶWindowsдёӯзҡ„дёҘйҮҚе®үе…ЁжјҸжҙһ

- еҫ®дҝЎжҺЁеҮәвҖңеҫ®дҝЎиұҶвҖқпјҢеҸҜз”ЁдәҺиҙӯд№°зӣҙж’ӯдёӯзҡ„иҷҡжӢҹзӨјзү©пјҢдҪ дјҡе……еҖјеҗ—пјҹ

- жӣҫжҳҜзӣ—зүҲдёӯзҡ„жҲҗеҠҹжЎҲдҫӢпјҢиҝҳе°ҶжӯЈе“Ғе…¬еҸёж”¶иҙӯпјҢеҺҹеӣ жҳҜвҖңиҝ·еӨұдәҶвҖқж–№еҗ‘

- и°·жӯҢжҠ«йңІеӯҳеңЁдәҺй«ҳйҖҡйӘҒйҫҷAdreno GPUдёӯзҡ„й«ҳеҚұжјҸжҙһ