linuxзҺҜеўғдёӢеӨ„зҗҶеә”жҖҘе“Қеә”дәӢ件еҫҖеҫҖдјҡжӣҙеҠ зҡ„жЈҳжүӢ пјҢ еӣ дёәзӣёжҜ”дәҺwindows пјҢ LinuxжІЎжңүеғҸAutorunгҖҒprocexpиҝҷж ·зҡ„еә”жҖҘе“Қеә”еҲ©еҷЁ пјҢ д№ҹжІЎжңүз»ҹдёҖзҡ„еә”жҖҘе“Қеә”еӨ„зҗҶжөҒзЁӢ гҖӮжүҖд»Ҙ пјҢ иҝҷзҜҮж–Үз« е°ҶдјҡеҜ№LinuxзҺҜеўғдёӢзҡ„еә”жҖҘе“Қеә”жөҒзЁӢиҝӣиЎҢи®Іи§Ј пјҢ 并且жҸҗдҫӣжҜҸдёҖдёӘзҺҜиҠӮдёӯжүҖз”ЁеҲ°зҡ„shellе‘Ҫд»Ө пјҢ д»Ҙеё®еҠ©еӨ§е®¶еҝ«йҖҹгҖҒзі»з»ҹеҢ–ең°еӨ„зҗҶLinuxзҺҜеўғдёӢзҡ„з—…жҜ’ гҖӮдҪңиҖ…пјҡж·ұдҝЎжңҚеҚғйҮҢзӣ®е®үе…Ёе®һйӘҢе®ӨпјӣжқҘжәҗпјҡfreebuf.com

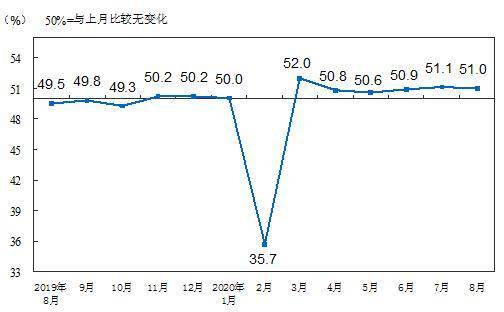

ж–Үз« жҸ’еӣҫ

еӨ„зҗҶLinuxеә”жҖҘе“Қеә”дё»иҰҒеҲҶдёәиҝҷ4дёӘзҺҜиҠӮ:иҜҶеҲ«зҺ°иұЎ-> жё…йҷӨз—…жҜ’-> й—ӯзҺҜе…ңеә•-> зі»з»ҹеҠ еӣә гҖӮ

йҰ–е…Ҳд»Һз”ЁжҲ·еңәжҷҜзҡ„дё»жңәејӮеёёзҺ°иұЎеҮәеҸ‘ пјҢ е…ҲиҜҶеҲ«еҮәз—…жҜ’зҡ„еҸҜз–‘зҺ°иұЎ гҖӮ

然еҗҺе®ҡдҪҚеҲ°е…·дҪ“зҡ„з—…жҜ’иҝӣзЁӢд»ҘеҸҠз—…жҜ’ж–Ү件 пјҢ иҝӣиЎҢжё…йҷӨ гҖӮ

е®ҢжҲҗеүҚ2жӯҘиҝҳдёҚеӨҹ пјҢ з—…жҜ’дёҖиҲ¬дјҡйҖҡиҝҮдёҖдәӣиҮӘеҗҜеҠЁйЎ№еҸҠе®ҲжҠӨзЁӢеәҸиҝӣиЎҢйҮҚеӨҚж„ҹжҹ“ пјҢ жүҖд»ҘжҲ‘们иҰҒжү§иЎҢй—ӯзҺҜе…ңеә•зЎ®дҝқз—…жҜ’дёҚеҶҚиў«еҲӣе»ә гҖӮ

е°Ҷдё»жңәдёҠзҡ„з—…жҜ’йЎ№жё…йҷӨе№ІеҮҖеҗҺ пјҢ жңҖеҗҺе°ұжҳҜиҝӣиЎҢзі»з»ҹеҠ еӣәдәҶ пјҢ йҳІжӯўз—…жҜ’д»ҺWebеҶҚж¬Ўе…ҘдҫөиҝӣжқҘ гҖӮ

иө°е®Ңиҝҷ4дёӘзҺҜиҠӮ пјҢ жүҚиғҪз®—жҳҜдёҖдёӘеә”жҖҘе“Қеә”жөҒзЁӢзҡ„з»“жқҹ гҖӮ

ж–Үз« жҸ’еӣҫ

иҜҶеҲ«зҺ°иұЎ

第1дёӘзҺҜиҠӮиҰҒжұӮжҲ‘们йҖҡиҝҮзі»з»ҹиҝҗиЎҢзҠ¶жҖҒгҖҒе®үе…Ёи®ҫеӨҮе‘ҠиӯҰ пјҢ еҸ‘зҺ°дё»жңәејӮеёёзҺ°иұЎ пјҢ д»ҘеҸҠзЎ®и®Өз—…жҜ’зҡ„еҸҜз–‘иЎҢдёә гҖӮ

зі»з»ҹCPUжҳҜеҗҰејӮеёё

жһҡдёҫиҝӣзЁӢ пјҢ CPUйҷҚеәҸжҺ’еәҸпјҡtop

ж–Үз« жҸ’еӣҫ

CPUеҚ з”ЁзҺҮи¶…иҝҮ70%дё”еҗҚеӯ—жҜ”иҫғеҸҜз–‘зҡ„иҝӣзЁӢ пјҢ еӨ§жҰӮзҺҮе°ұжҳҜжҢ–зҹҝз—…жҜ’дәҶ гҖӮ

ж–Үз« жҸ’еӣҫ

жҳҜеҗҰеӯҳеңЁеҸҜз–‘иҝӣзЁӢ

жһҡдёҫиҝӣзЁӢе‘Ҫд»ӨиЎҢпјҡps -aux

ж–Үз« жҸ’еӣҫ

з—…жҜ’дёҖиҲ¬йғҪжҗәеёҰеҸҜз–‘зҡ„е‘Ҫд»ӨиЎҢ пјҢ еҪ“дҪ еҸ‘зҺ°е‘Ҫд»ӨиЎҢдёӯеёҰжңүurlзӯүеҘҮжҖӘзҡ„еӯ—з¬ҰдёІж—¶ пјҢ е°ұиҰҒжіЁж„ҸдәҶ пјҢ е®ғеҫҲеҸҜиғҪжҳҜдёӘз—…жҜ’downloader гҖӮ

ж–Үз« жҸ’еӣҫ

е®үе…ЁзҪ‘е…іжңүж— жҠҘиӯҰ

д»Һе®үе…ЁзҪ‘е…іжҠҘиӯҰдёӯиҜҶеҲ«еҮәеЁҒиғҒжҳҜжңҖзӣҙжҺҘ пјҢ дҪҶзЎ®и®Өдё»жңәе·Із»Ҹж„ҹжҹ“дәҶз—…жҜ’еҸӘжҳҜ第дёҖжӯҘ пјҢ жҺҘдёӢжқҘеҫ—е®ҡдҪҚ пјҢ е…·дҪ“жҳҜе“ӘдёӘиҝӣзЁӢеңЁдёҺC&CйҖҡдҝЎ гҖӮ

ж–Үз« жҸ’еӣҫ

зӣ‘жҺ§дёҺзӣ®ж ҮIPйҖҡдҝЎзҡ„иҝӣзЁӢпјҡ

while true; do netstat -antp | grep [ip]; done

ж–Үз« жҸ’еӣҫ

жңүж—¶е®үе…ЁзҪ‘е…іжЈҖжөӢеҲ°зҡ„дёҚе…ЁжҳҜжҒ¶ж„ҸIP пјҢ иҝҳжңүеҸҜиғҪжҳҜдёӘеҹҹеҗҚ пјҢ иҝҷз§Қжғ…еҶөдёӢ пјҢ еҹҹеҗҚеҜ№еә”зҡ„IPжҳҜеҸҳеҢ–зҡ„ пјҢ жҲ‘们дёҚиғҪзӣҙжҺҘз”ЁдёҠиҝ°ж–№жі•иҝӣиЎҢзӣ‘жҺ§ гҖӮ

ж–Үз« жҸ’еӣҫ

жҲ‘们еҸҜд»Ҙе…ҲеңЁhostж–Ү件дёӯж·»еҠ дёҖжқЎи§„еҲҷ пјҢ е°ҶжҒ¶ж„ҸеҹҹеҗҚйҮҚе®ҡеҗ‘еҲ°дёҖдёӘйҡҸжңәзҡ„IPең°еқҖ пјҢ 然еҗҺеҜ№е…¶иҝӣиЎҢзӣ‘жҺ§ гҖӮ

ж–Үз« жҸ’еӣҫ

иҝҷж ·е°ұиғҪеҫ—еҲ°дёҺд№ӢйҖҡдҝЎзҡ„жҒ¶ж„ҸиҝӣзЁӢдәҶ гҖӮ

ж–Үз« жҸ’еӣҫ

жңүж— еҸҜз–‘еҺҶеҸІе‘Ҫд»Ө

йҒҚеҺҶдё»жңәеҺҶеҸІе‘Ҫд»Ө пјҢ жҹҘжүҫжңүж— жҒ¶ж„Ҹе‘Ҫд»Өпјҡhistory

ж–Үз« жҸ’еӣҫ

жё…йҷӨз—…жҜ’

д»Һ第1дёӘзҺҜиҠӮиҝҪжәҜеҲ°зҡ„иҝӣзЁӢдҝЎжҒҜ пјҢ е°Ҷдјҡеё®еҠ©жҲ‘们е®ҡдҪҚеҲ°з—…жҜ’иҝӣзЁӢ&з—…жҜ’ж–Ү件 пјҢ е®һзҺ°жё…йҷӨ гҖӮ

з»“жқҹз—…жҜ’иҝӣзЁӢ

жё…йҷӨеҸҜз–‘иҝӣзЁӢзҡ„иҝӣзЁӢй“ҫпјҡ

ps -elf | grep [pid] kill -9 [pid]

ж–Үз« жҸ’еӣҫ

еҲ йҷӨз—…жҜ’ж–Ү件

е®ҡдҪҚз—…жҜ’иҝӣзЁӢеҜ№еә”зҡ„ж–Ү件и·Ҝеҫ„пјҡ

ls -al /proc/[pid]/exe rm -f [exe_path]

ж–Үз« жҸ’еӣҫ

й—ӯзҺҜе…ңеә•

LinuxдёӢзҡ„з—…жҜ’жҢҒд№…еҢ–й©»з•ҷж–№ејҸзӣёжҜ”дәҺWindowsиҫғе°‘ пјҢ дё»иҰҒд»ҘдёӢ4з§Қж–№ејҸ гҖӮ

жЈҖжҹҘжҳҜеҗҰеӯҳеңЁеҸҜз–‘е®ҡж—¶д»»еҠЎ

жһҡдёҫе®ҡж—¶д»»еҠЎпјҡcrontab-l

жҺЁиҚҗйҳ…иҜ»

- Kali Linux 2019.3зүҲжң¬ејҖз®ұй…ҚзҪ®

- и¶…е…ЁиӢ№жһңз”өи„‘е…Ҙй—ЁжҢҮеҚ—

- еңЁlinuxжңҚеҠЎеҷЁдёҠеҰӮдҪ•дёӢиҪҪftpдёҠйқўзҡ„ж–Ү件пјҹи§ЈеҶіеҗ„зұ»й—®йўҳпјҒlftpиҜҰи§Ј

- йҷӨдәҶ银河系зҡ„жҳҹжҳҹд»ҘеӨ–,жІіеӨ–жҳҹзі» ең°зҗғиЎЁйқўзҡ„еӨ§йғЁеҲҶйғҪиў«жө·жҙӢиҰҶзӣ–,з”ҹе‘Ҫд№ҹиҜһз”ҹдәҺжө·жҙӢд№Ӣдёӯ

- еҺҶеҸІйҮ‘еӯ—еЎ”йҮҢйқўзҡ„жңЁд№ғдјҠжҳҜд»Җд№Ҳж ·еӯҗзҡ„ жңЁд№ғдјҠж”ҫеңЁйҮ‘еӯ—еЎ”е“ӘйҮҢ

- жЎҢйқўеӣҫж ҮйғҪдёҚи§ҒдәҶжҖҺд№ҲеҠһпјҹ

- еҗғеҲ°жұӨеңҶйҮҢзҡ„зЎ¬еёҒд»ЈиЎЁзқҖд»Җд№Ҳ,еҗғеҲ°жұӨеңҶйҮҢйқўзҡ„зЎ¬еёҒеҘҪдёҚеҘҪ

- еңЁ Linux дёҠз”Ё strace жқҘзҗҶи§Јзі»з»ҹи°ғз”Ё

- еҘіе„ҝжөҒйј»иЎҖжҳҜжҖҺд№ҲеӣһдәӢпјҹ

- жҹҡеӯҗзҡ®жіЎж°ҙжҳҜз”ЁеӨ–зҡ®иҝҳжҳҜйҮҢйқўзҡ„ жҹҡеӯҗзҡ®жіЎж°ҙз”Ёе“ӘдёӘйғЁдҪҚжіЎ