йҰ–е…ҲжқҘзҡ„пјҢиӮҜе®ҡжҳҜжҲ‘们зҡ„sq1жіЁе…ҘдәҶпјҢйҰ–е…ҲдҪҝз”ЁжҲ‘们зҡ„йҖҡз”ЁиҜӯжі•inurl:asp?id=xx е…¬еҸё

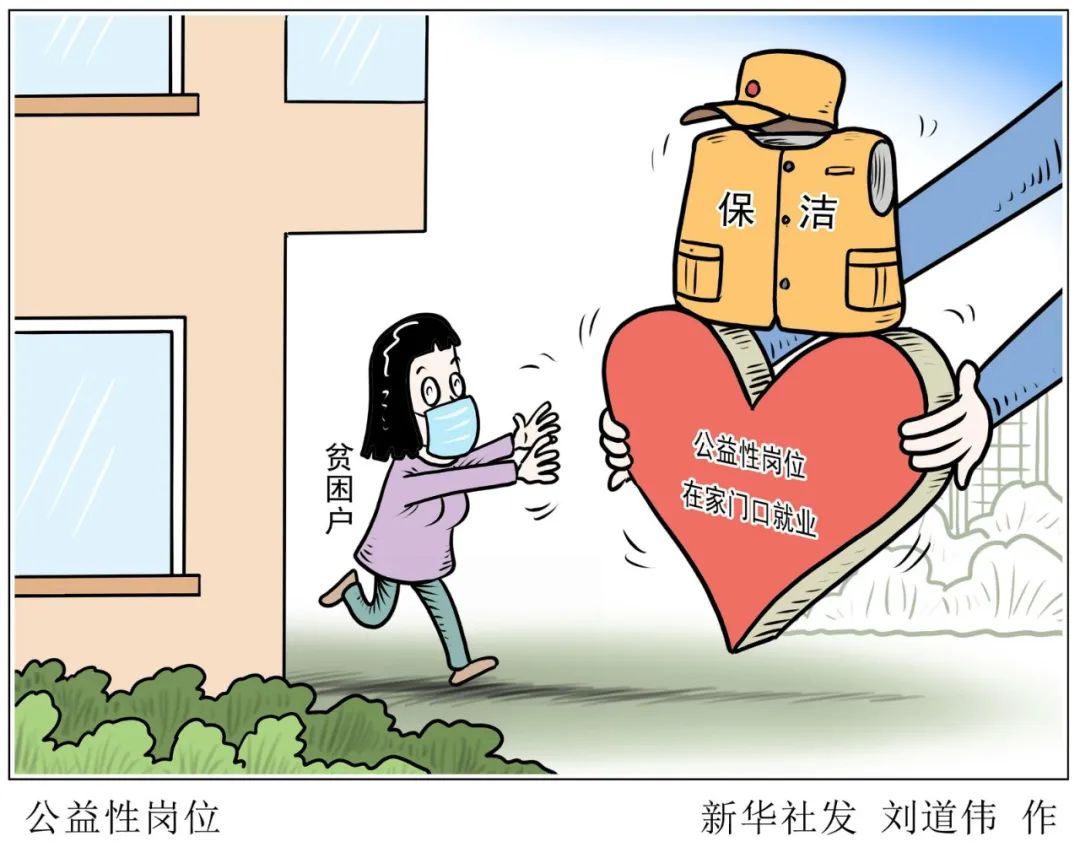

ж–Үз« жҸ’еӣҫ

зӣҙжҺҘзӮ№иҝӣеҺ»пјҢдёҚиҰҒе®іжҖ•пјҢеҸӘиҰҒдёҚиҝқжі•пјҢе’ұдёҚе№ІеқҸдәӢе°ұиЎҢ

ж–Үз« жҸ’еӣҫ

зңӢеҲ°иҝҷйҮҢжңүIDдј еҸӮ,еҸҜд»Ҙе°қиҜ•иҫ“е…ҘдёӘеҚ•еј•еҸ·зңӢзңӢ

ж–Үз« жҸ’еӣҫ

зңӢеҲ°жҠҘй”ҷдәҶ,иҜҙжҳҺе•ҘпјҢиҜҙжҳҺеҸҜиғҪеӯҳеңЁжіЁе…Ҙе•ҠжңӢеҸӢ,зӣҙжҺҘand 1=1 |and 1=2жҸ’иҝӣеҺ»

ж–Үз« жҸ’еӣҫ

еҸ‘зҺ°зҲҶеўҷдәҶпјҢеҰӮжһңжңүж—¶й—ҙжңүе…ҙи¶Јзҡ„е°ҸдјҷдјҙеҸҜд»Ҙе°қиҜ•з»•-з»•пјҢиҝҷйҮҢжҲ‘з»•зӢ—зҡ„еҹәж“Қд№ӢеҗҺдјҡжҸҗеҲ°дёҖзӮ№пјҢдёҖиҲ¬зңӢеҲ°иҝҷз§Қз«ҷпјҢзӣҙжҺҘж”ҫејғпјҢдёӢдёҖ дёҖдёӘпјҢиҝҷз§ҚдёҚжҳҺзҷҪзҡ„WAFйңҖиҰҒдёҖдёӘдёҖдёӘжөӢй“ӯж„ҹеҖјпјҢжөӘиҙ№ж—¶й—ҙе’ҢиҝӣеәҰ

з»ҸиҝҮдёҖз•ӘеҜ»жүҫ,жҲ‘们жқҘеҲ°дәҶиҝҷдёӘзҪ‘з«ҷ:

ж–Үз« жҸ’еӣҫ

зңӢеҲ°зҪ‘з«ҷзӣҙжҺҘжҸ’еҚ•еј•еҸ·пјҢзңӢд»–жҠҘдёҚжҠҘй”ҷ

ж–Үз« жҸ’еӣҫ

жҠҘй”ҷдәҶпјҢиҜҙжҳҺе•ҘпјҢжңүжҲҸ!еҶҚзӣҙжҺҘand1-1 | and 1-2жҸ’иҝӣеҺ»

ж–Үз« жҸ’еӣҫ

ж–Үз« жҸ’еӣҫ

зңӢеҲ°ж•ҲжһңеҚҒеҲҶжҳҺжҳҫпјҢиҝҷз§Қжғ…еҶөзӣҙжҺҘдёўsqlmap9 ,еҸҚжӯЈжҲ‘жҳҜдёўзҡ„sqlmap пјҢеӨ§е®¶еҰӮжһңж—¶й—ҙе……и¶ізҡ„иҜқеҸҜд»ҘдёҠжүӢ

ж–Үз« жҸ’еӣҫ

иҝҷдёҚе°ұеҮәжқҘдәҶеҗ—пјҢжҢ–жҙһе°ұжҳҜиҝҷд№Ҳз®ҖеҚ•пјҢдёҚиҰҒжҠҠд»–жғіеҫ—еӨӘеӨҚжқӮпјҢиҝҷйҮҢз”ЁеҲ°зҡ„иҜӯеҸҘжҳҜsqlmap.py -uзҪ‘еқҖ-p“жҢҮе®ҡдј еҸӮ”дёҚиҰҒй—®жҲ‘дёәд»Җд№ҲпјҢеӣ дёә- pжҢҮе®ҡеҸӮж•°зҡ„иҜқи·‘еҫ—жӣҙеҝ«зӮ№

дёӢдёҖдёӘз«ҷ,иҝҷдёӘз«ҷеӯҳеңЁзҡ„жјҸжҙһжҳҜд»»ж„ҸеҜҶз ҒйҮҚзҪ®е’ҢCSRFжјҸжҙһ

йҰ–е…ҲжҳҜCSRFжјҸжҙһпјҢзӣёдҝЎдёҚз”ЁжҲ‘иҜҙдҪ 们д№ҹеә”иҜҘдјҡдәҶпјҢиҝҷйҮҢе°ұжҳҜиҝҷзӮ№еҮәзҺ°жјҸжҙһ

ж–Үз« жҸ’еӣҫ

дҪ 们еҸҜд»ҘиҮӘе·ұеҺ»жөӢжөӢпјҢиҝҷйҮҢжҲ‘дё»иҰҒиҜҙзҡ„жҳҜд»»ж„ҸеҜҶз ҒйҮҚзҪ®жјҸжҙһ

пјҲиҝҷдёӘжјҸжҙһзҺ°еңЁд№ҹе·Із»Ҹиў«дҝ®еӨҚдәҶ)

ж–Үз« жҸ’еӣҫ

ж–Үз« жҸ’еӣҫ

еңЁиҝҷдёҖжӯҘзҡ„ж—¶еҖҷпјҢжҠ“дёӘеҢ…

ж–Үз« жҸ’еӣҫ

иҝҷйҮҢеҶҚж”№жҲҗиҮӘе·ұзҡ„йӮ®з®ұпјҢиҝҷж ·иҮӘе·ұзҡ„йӮ®з®ұе°ұиғҪжҺҘ收еҲ°йӘҢиҜҒй“ҫжҺҘпјҢзӣҙжҺҘзӮ№еҮ»е°ұеҘҪ

зңӢеҲ°иҝҷйҮҢпјҢж”Ҝд»ҳе®қжјҸжҙһ е’ҢйӘҢиҜҒз Ғз»•иҝҮд№Ӣзұ»зҡ„йҖ»иҫ‘жјҸжҙһжҳҜдёҚжҳҜж„ҹи§ү+еҲҶзҡ„еҘҪжҢ–пјҢжңүжІЎжңүиҝҷз§Қж„ҹи§ү!

иҝҷйҮҢзұ»еһӢжҜ”иҫғеӨҡпјҢзҜҮе№…еӨӘй•ҝдёҚеҘҪйҳ…иҜ» гҖӮдёҫдҫӢиҝҷдёӨз§ҚеҒҡеҸӮиҖғ~

жјҸжҙһеҰӮдҪ•жҸҗдәӨдёүгҖҒжҸҗдәӨжҠҘе‘Ҡ

дҫӢеҰӮbaidu.comеҸ‘зҺ°дәҶSQLжіЁе…Ҙ

第дёҖжӯҘ:“ж Үйўҳ”е’Ң“еҺӮе•ҶдҝЎжҒҜ”е’Ң“жүҖеұһеҹҹеҗҚ”

з«ҷй•ҝе·Ҙе…·icp.chinaz.com/baidu.co…

жҹҘиҜўеҹҹеҗҚеӨҮжЎҲдҝЎжҒҜпјҢзңӢеҲ°иҝҷдёӘе…¬еҸёеҗҚдәҶеҗ—

ж–Үз« жҸ’еӣҫ

иҝҷж ·еҶҷ

жјҸжҙһзұ»еҲ«е•Ҙзҡ„пјҢеҰӮжһңдёҚжҳҜ0dayзҡ„иҜқпјҢеғҸеӣҫдёӯдёҖж ·е°ұиЎҢдәҶ

ж–Үз« жҸ’еӣҫ

жүҖеұһеҹҹеҗҚиҰҒеҶҷиҜҘе…¬еҸёзҡ„“зҪ‘з«ҷйҰ–йЎө”жҲ–иҖ…“е®ҳзҪ‘”

зңӢеҲ°иҝҷдёӘдәҶеҗ—

ж–Үз« жҸ’еӣҫ

е…Ҳи®ҝй—®дёҖйҒҚпјҢжІЎй—®йўҳеҶҚеӨҚеҲ¶дёҠеҺ»

ж–Үз« жҸ’еӣҫ

ж–Үз« жҸ’еӣҫ

第дәҢжӯҘ:е…¶е®ғеҶ…е®№жјҸжҙһзұ»еһӢ: -иҲ¬йғҪжҳҜWebжјҸжҙһпјҢ然еҗҺжјҸжҙһжҳҜд»Җд№ҲеҶҷд»Җд№ҲпјҢиҝҷйҮҢжҳҜдёҖдёӘSQLжіЁе…Ҙ гҖӮ

жјҸжҙһзӯүзә§: SQLжіЁе…Ҙ-иҲ¬йғҪжҳҜй«ҳеҚұпјҢдҪҶеҰӮжһңеҺӮе•ҶжҜ”иҫғе°Ҹзҡ„иҜқпјҢдјҡйҷҚзә§пјҢйҷҚжҲҗдёӯеҚұ гҖӮ

жјҸжҙһз®Җиҝ°:жҸҸиҝ°дёҖдёӢSQLжіЁе…ҘжҳҜд»Җд№ҲгҖҒ жңүд»Җд№ҲеҚұе®ід№Ӣзұ»зҡ„ гҖӮ

жјҸжҙһurl:еҮәзҺ°жјҸжҙһзҡ„URL гҖӮ

еҪұе“ҚеҸӮж•°:е“ӘдёӘеҸӮж•°еҸҜд»ҘжіЁе…Ҙе°ұеҶҷе“ӘдёӘ

жјҸжҙһPOCиҜ·жұӮеҢ…: BurpжҠ“дёӘеҢ…еӨҚеҲ¶зІҳиҙҙ гҖӮ

ж–Үз« жҸ’еӣҫ

еҰӮжһңдҪ е«ҢжҜҸж¬Ўжү“еӯ—йә»зғҰпјҢеҸҜд»Ҙж–°е»әдёҖдёӘи®°дәӢжң¬пјҢжҠҠжЎҶжһ¶еҶҷеҘҪ,жҸҗдәӨзҡ„ж—¶еҖҷжӣҝжҚўдёҖдәӣеҶ…е®№е°ұеҸҜд»ҘдәҶ гҖӮ

жҺЁиҚҗйҳ…иҜ»

- з»ҷдҪ дёҖдёӘдёҚд№°и§Ҷйў‘дјҡе‘ҳзҡ„зҗҶз”ұпјҢжүӢжҠҠжүӢж•ҷдҪ жҗӯе»әз”өеҪұзҪ‘з«ҷ

- дёҖдёӘејҖз®ұеҚіз”Ёзҡ„дёӯеҗҺеҸ°еүҚз«ҜжЎҶжһ¶пјҢеҹәдәҺvue3+vite2ејҖеҸ‘

- жңӢеҸӢеңҲзғҰдёҖдёӘдәәжҖҺд№ҲиҜҙ,еҫҲзғҰдёҖдёӘдәәжҖҺд№ҲеҸ‘жңӢеҸӢеңҲиҜҙиҜҙ-

- go并еҸ‘зј–зЁӢ

- жңүдёҖдёӘеҘҪе§җе§җжҳҜд»Җд№ҲдҪ“йӘҢ,жңүе§җе§җжҳҜжҖҺж ·дёҖз§ҚдҪ“йӘҢ-

- еӯҷиҶ‘еҮәд»Җд№Ҳиҫ…еҠ©иЈ…еӨҮ,дҪңдёәдёҖдёӘиҫ…еҠ©иӢұйӣ„еӯҷиҶ‘еҸҜд»Ҙ-

- дёӯеӣҪжңҖзҫҺзҡ„10еӨ§ж—…жёёиғңең°пјҢеҺ»иҝҮдёҖдёӘдҫҝжҳҜдәәй—ҙеҖјеҫ—пјҢзңӢзңӢдҪ еҺ»иҝҮеҮ дёӘ

- дёҖдёӘ家еәӯжңҖеҘҪзҡ„зӣёеӨ„ж–№ејҸпјҡйҒҮдәӢеҶ·йқҷ

- дёҖдёӘдәәеҹҺеәңеҫҲж·ұзҡ„иЎЁзҺ°

- еҰӮдҪ•жӢ’з»қе°Ҹз”·з”ҹиҝҪжұӮ,жҖҺд№ҲжӢ’з»қдёҖдёӘз”·еӯ©зҡ„иҝҪжұӮ-