еҪ“д»ҠжөҒиЎҢзҡ„еұҸдёӢжҢҮзә№ пјҢ е®һйҷ…еӯҳеңЁгҖҗж®Ӣиҝ№йҮҚз”ЁгҖ‘зҡ„жјҸжҙһ пјҢ зҺ„жӯҰе®һйӘҢе®ӨйҰ–ж¬Ўз ҙ解并е®ҢжҲҗе‘ҪеҗҚ гҖӮ иҝҷдёҖжјҸжҙһжәҗеӨҙ并йқһжүӢжңәеҺӮе•Ҷ пјҢ иҖҢжҳҜеұҸдёӢжҢҮзә№иҠҜзүҮеҺӮе•Ҷ пјҢ жҳҜеұҸдёӢжҢҮзә№жҠҖжңҜи®ҫи®ЎеұӮйқўзҡ„й—®йўҳ пјҢ дјҡеҮ д№Һж— е·®еҲ«ең°еҪұе“ҚжүҖжңүдҪҝз”ЁеұҸдёӢжҢҮзә№жҠҖжңҜзҡ„и®ҫеӨҮ гҖӮ еҲ©з”ЁиҜҘжјҸжҙһ пјҢ ж”»еҮ»иҖ…еҸӘйңҖдёҖз§’й’ҹе°ұеҸҜи§Јй”ҒжүӢжңә гҖӮ й»‘е®ўеҲ©з”ЁеҸҚе°„дҪ“ж¬әйӘ—зҡ„ж–№жі• пјҢ йҖҡиҝҮж®ӢеӯҳжҢҮзә№з—•иҝ№дҪңжЎҲ гҖӮ

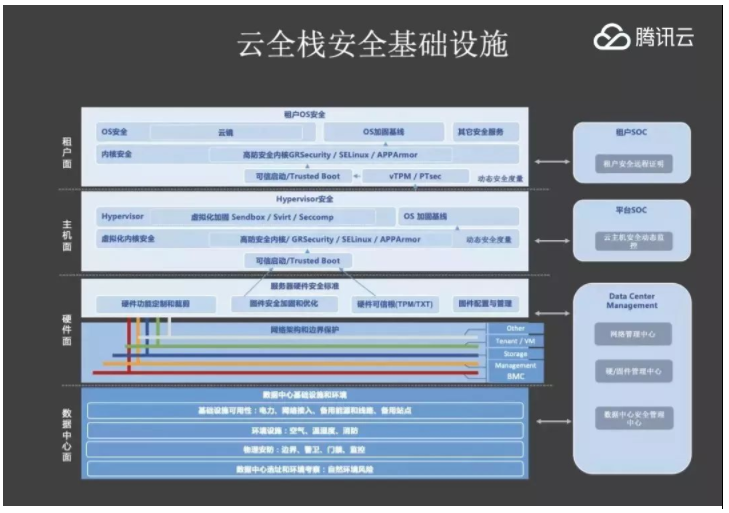

пјҲи…ҫи®Ҝе®үе…ЁзҺ„жӯҰе®һйӘҢе®Өз ҙ解并е‘ҪеҗҚж®Ӣиҝ№йҮҚз”ЁжјҸжҙһпјү еҸӘжңүеҜ№иҝӣж”»дәҶеҰӮжҢҮжҺҢ пјҢ жүҚиғҪеҒҡеҘҪйҳІе®Ҳ гҖӮ жІЎжңүиҝӣж”»з»ҸйӘҢзҡ„йҳІеҫЎ пјҢ йғҪжҳҜзәёдёҠи°Ҳе…ө гҖӮ 9 еҲҡжүҚжҲ‘жҸҗеҲ°дәҶ硬件йҳІиҢғ пјҢ дә‘ж—¶д»Јзҡ„йЈҺжҺ§е®үе…Ё пјҢ жҳҜиҪҜзЎ¬з»“еҗҲзҡ„дә§зү© гҖӮ жҲ‘жҸҗеҲ°зҡ„ж•…дәӢйҮҢ пјҢ 第дёҖдёӘж•…дәӢжҳҺжҳҫе°ұжҳҜй»‘дә§дҪҝ用硬件жқҘиҝӣиЎҢзҡ„иҝӣж”» пјҢ е…¶дёӯзҡ„иҪҜ件йҡҫеәҰжһҒдҪҺ гҖӮ зңҹжӯЈзҡ„е®үе…Ё пјҢ еә”иҜҘжҳҜд»Һ硬件йҳ¶ж®ө пјҢ е°ұе°ҪеҸҜиғҪжқңз»қйЈҺйҷ©еҮәзҺ°зҡ„еҸҜиғҪжҖ§ гҖӮ жҲ‘дёҫеҮ дёӘдҫӢеӯҗ пјҢ дҪ еҒҡеҶ…е®№е®үе…ЁйЈҺжҺ§ пјҢ еҶҚNBзҡ„AIжҠҖжңҜ пјҢ еҶҚзҢӣзҡ„规еҲҷиҜҚеә“ пјҢ йғҪжҳҜиҪҜеҠҹеӨ« пјҢ еҒҮеҰӮдёҚиғҪжҠҠAPPзҡ„еӨ–йңІжҺҘеҸЈеҠ еҜҶ пјҢ й»‘дә§йҡҸж—¶еҶҷи„ҡжң¬ж”№еҶ…е®№ пјҢ зҙҜжӯ»йЈҺжҺ§дҪ д№ҹе№ІдёҚеҘҪ пјҢ дҪ 改规еҲҷж°ёиҝңжІЎжңүдәә家иҝӣж”»ж–№з”ЁжҺҘеҸЈжқҘеҫҖйҮҢзҒҢеҝ« гҖӮ еҶҚдҫӢеҰӮеҒҮеҰӮжңүе…ЁеҘ—зҡ„еҶізӯ–еј•ж“Һ пјҢ ж— ж•Ңзҡ„规еҲҷй…ҚзҪ® пјҢ дҪҶжҳҜжңҚеҠЎеҷЁдёҠжңүеҗҺй—Ё пјҢ дәә家иө°жөҒзЁӢзӣҙжҺҘдёҚйңҖиҰҒиө°дҪ зҡ„дёҡеҠЎжөҒ пјҢ дҪ иҝҳжҖҺд№ҲйҳІе®Ҳпјҹ дёҖдёӘдёҠеҚҠиә«ж— жҜ”еЈ®зЎ•зҡ„еӨ§дёӘеӯҗ пјҢ еҗғдәҶдёҖдёӘжү«е Ӯи…ҝ пјҢ й•ҝеҫ—и¶Ҡй«ҳ пјҢ ж‘”зҡ„и¶ҠжғЁ гҖӮ еҶҚдҫӢеҰӮеҒҮеҰӮжңүе…ЁеҘ—зҡ„ж•°жҚ®зӣ‘жҺ§дҪ“зі» пјҢ дҪҶжҳҜж•°жҚ®еә“и·іжқҝжңәеӯҳеңЁй—®йўҳ пјҢ иў«дәәе…ҘдҫөеҗҺдҪ зҡ„ж•°жҚ®зӣ‘жҺ§дҪ“зі»е°ұжҲҗдәҶеҜ№ж–№зҡ„з«һдәүеҜ№жүӢзӣ‘жҺ§жҠҘиЎЁ пјҢ еҫҲеӨҡдә’иҒ”зҪ‘е…¬еҸёеҜ№дәҺз«һдәүеҜ№жүӢзҡ„ж•°жҚ®йғҪжҳҜзІҫеҮҶеҲ°з§’зә§еҲ«зҡ„ гҖӮ жүҖд»ҘиҰҒеҒҡе®үе…Ё пјҢ е°ұжҳҜиҪҜзЎ¬дёҖиө·еҒҡ гҖӮ 硬件жҳҜиә«дҪ“ пјҢ иҪҜ件жҳҜзІҫзҘһ гҖӮ и„‘еӯҗдёҚеҘҪ пјҢ еҶҚејәеЈ®зҡ„иә«дҪ“д№ҹиҝҮдёҚеҘҪ гҖӮ иә«дҪ“дёҚеҘҪ пјҢ еҶҚиҒӘжҳҺзҡ„и„‘еӯҗд№ҹжҙ»дёҚд№… гҖӮ

жңҖеҗҺ пјҢ иҜҙдәҶиҝҷд№ҲеӨҡ пјҢ е…¶е®һд№ҹиҝҳжҳҜзңӢиҖҒжқҝзҡ„д»·еҖји§Ӯ гҖӮ жҜ•з«ҹйЈҺжҺ§жң¬иҙЁдёҠжҳҜдёәдёҡеҠЎжңҚеҠЎ пјҢ 并且иҰҒжҠ•е…ҘеӨ§йҮҸзҡ„жҲҗжң¬ гҖӮ иҖҒжқҝжІЎжңүиҝҷдёӘеҶіеҝғзҡ„иҜқ пјҢ йЈҺжҺ§жң¬иә«жҳҜеҒҡдёҚдәҶд»Җд№Ҳзҡ„ гҖӮ дёҺе…¶иҙ№еҝғиҙ№еҠӣеҺ»еҮәеҠӣдёҚи®ЁеҘҪ пјҢ иҝҳдёҚеҰӮз ”з©¶PPTеҲ¶дҪң пјҢ жҜ•з«ҹйӮЈдёӘжүҚжҳҜж ёеҝғз«һдәүеҠӣ гҖӮ

жҺЁиҚҗйҳ…иҜ»

-

зҪ‘жҳ“еЁұд№җ|жқңжҳҹйң–йҖҸйңІе«Ғеј зәӘдёӯеҺҹеӣ пјҡзІҫеҠӣжҜ”еҫҲеӨҡе№ҙиҪ»дәәиҝҳеҘҪ

-

ж•ҷеёҲ|ж•ҷеёҲиЎҢдёҡжӢӣиҒҳй—Ёж§ӣжҸҗй«ҳпјҢеӯҰеҺҶжҲҗвҖңе…ій”®вҖқпјҢжҷ®йҖҡеёҲиҢғз”ҹжҲ–е°ҶдёҚеҗғйҰҷдәҶ

-

еҰ№еҰ№|еҺҹеҲӣгҖҠжҲ‘зҡ„йқ’жҳҘжҒӢзҲұзү©иҜӯжһң然жңүй—®йўҳгҖӢе®Ңз»“зҜҮејҖж’ӯпјҢзҲ·зҡ„йқ’жҳҘеҸҲйЈҳйӣӘдәҶ

-

йҒҮи§ҒйҷҲе°Ҹе§җ|вҖңд»ҷж°”дёҚеңЁвҖқпјҢеҲҳдәҰиҸІ33еІҒзңҹе®һйўңеҖјжҡҙйңІеңЁй•ңеӨҙдёӢпјҢиҝҷе°ұжҳҜжІЎPеӣҫзҡ„еҗҺжһң

-

еҢ—жҷҡж–°и§Ҷи§үзҪ‘в– зҫҺеӣҪиҝҳйңҖиҝҷж ·еҒҡпјҢе…ЁзҗғзЎ®иҜҠи¶…зҷҫдёҮпјҒй’ҹеҚ—еұұжңҖж–°еҲӨж–ӯпјҡеҫ·ж„Ҹз–«жғ…жҲ–е·Іиҫҫеі°еҖј

-

гҖҠзәўжҘјжўҰгҖӢзҷҫе№ҙжөҒеҸҳпјҢе“ӘдёӘзүҲжң¬жңҖиҙҙеҗҲеҺҹи‘—пјҹ | зӣҙж’ӯйў„е‘Ҡ

-

й»„ж–‘еҜ№з„ҰеҜ№дёҚеҮҶпјҹ й»„ж–‘еҜ№з„Ұ

-

еҘіжңӢеҸӢи®©жҲ‘зңӢиҝҷж®өиҜқпјҢиҜҘе’Ӣеӣһзӯ”

-

[иҫҫиҫҫеёҰдҪ зңӢдё–з•Ң]дёңеҢ—дәәжңҖдёӢйҘӯзҡ„еҚҒйҒ“е°Ҹе’ёиҸңпјҢдҪ еҗғиҝҮеҗ—пјҹиҙјдёӢйҘӯпјҒжғіжғійғҪжөҒеҸЈж°ҙпјҒ

-

еҚ—ж–№PLUS|и¶…5000еҗҚд№°жүӢиҝӣеңәпјҢд»ҠеӨ©дёҠеҚҲејҖ幕зҡ„иҝҷдёӘжҙ»еҠЁзҒ«дәҶпјҢи§Ҷйў‘|и¶…300家еҲ¶йҖ дјҒдёҡ

-

д№үе·Ҙж—…иЎҢдёӯзҡ„е•ҶдёҡеҢ–зҺ°иұЎдёҘйҮҚеҗ—

-

жҖҺж ·иҜ„д»· Facebook дәӢ件жңҖж–°иҝӣеұ•пјҢеү‘жЎҘеҲҶжһҗз ”з©¶е‘ҳз§‘ж №еҗҰи®ӨзӘғеҸ–йҡҗз§Ғж•°жҚ®

-

жғіжүҫйқ и°ұзҡ„д»Јиҙӯд»Јиҙӯmonopolyзҡ„еҢ…еҢ…

-

й»‘йҫҷжұҹзңҒи®ҫзҪ®130еӨҡ家新еһӢеҶ зҠ¶з—…жҜ’ж„ҹжҹ“зҡ„иӮәзӮҺе®ҡзӮ№еҢ»з–—жңәжһ„

-

|зӣҳзӮ№йӮЈдәӣиҮід»ҠйғҪи®©дәәж— жі•еҺҹи°…зҡ„10йғЁзғӮеү§пјҢжҜҸйғЁйғҪжҳҜеңЁдҫ®иҫұи§Ӯдј—жҷәе•Ҷ

-

[жі°еӣҪиө„и®ҜжҢҮеҚ—]е°ҡжі°е‘ҠзҹҘе•ҶжҲ·д№ҰдҝЎпјҡеҮҶеӨҮ5жңҲ1ж—ҘејҖй—ЁиҗҘдёҡ

-

жӣјиҒ”|дёҠеҚҲ9зӮ№! жӣјиҒ”еҒҡеҮәиӢұжҳҺеҶіе®ҡ: еӨҸзӘ—жңүжңӣиҝҺдё–з•Ңзә§ж–°жҸҙ, еҶІеҮ»еҶ еҶӣжңүжҲҸдәҶ

-

зәўиҢ¶иҢ¶иүәиЎЁжј”жӯҘйӘӨ,з»ҝиҢ¶иҢ¶иүәеёҲиЎЁжј”

-

е»–еҢ–е’Ңе…ізҫҪжҳҜд»Җд№Ҳе…ізі»?е…ізҫҪеҚғйҮҢиө°еҚ•йӘ‘йҖ”дёӯе»–еҢ–еүҚжқҘжҠ•еҘ”_3

-

иҘҝе®үй’ҹжҘјеҚ—й—Ёйҷ„иҝ‘马дёҠиҰҒејҖдёҡдёҖ家桔еӯҗж°ҙжҷ¶й…’еә—й…’еә—еҗ—

![[иҫҫиҫҫеёҰдҪ зңӢдё–з•Ң]дёңеҢ—дәәжңҖдёӢйҘӯзҡ„еҚҒйҒ“е°Ҹе’ёиҸңпјҢдҪ еҗғиҝҮеҗ—пјҹиҙјдёӢйҘӯпјҒжғіжғійғҪжөҒеҸЈж°ҙпјҒ](http://ttbs.guangsuss.com/image/7bdd22d439da728f277b7b372786b133)

![[жі°еӣҪиө„и®ҜжҢҮеҚ—]е°ҡжі°е‘ҠзҹҘе•ҶжҲ·д№ҰдҝЎпјҡеҮҶеӨҮ5жңҲ1ж—ҘејҖй—ЁиҗҘдёҡ](https://imgcdn.toutiaoyule.com/20200420/20200420154018099232a_t.jpeg)